Bitte beachten: Limited 3

Die Option, SAML in Ihrem edoobox-Konto zu verwenden, steht Ihnen ab dem Limited 3 Abonnement zur Verfügung. Der kostenlose Support für diesen Themenbereich eingeschränkt ist. Falls Sie umfangreichere Unterstützung wünschen, bieten wir Ihnen gerne kostenpflichtige Services an.

Durch die Implementierung einer SAML-basierten Single Sign-On (SSO)-Lösung in edoobox wird es den Benutzern (Super Admins, Admins und Leiter*innen) ermöglicht, nahtlos und sicher zwischen ihrem Identity Provider (Microsoft Azure) und edoobox zu navigieren, ohne sich jedes Mal erneut bei edoobox anmelden oder ein neues Kennwort verwenden zu müssen. Diese Integration trägt dazu bei, Zeit zu sparen und die Sicherheit der Benutzerkonten zu erhöhen.

Was ist SAML?

Mit SAML (Security Assertion Markup Language) Identity Provider (IdP) ist ein Sicherheitsdienst, der es Benutzern ermöglicht, sich bei mehreren Anwendungen mit nur einem einzigen Benutzernamen und Passwort anzumelden. Der IdP generiert sichere Anmeldeinformationen (SAML-Assertions) und sendet sie an die Serviceprovider (SP), die die Anwendungen bereitstellen, bei denen der Benutzer angemeldet sein möchte. Der IdP übernimmt die Authentifizierung des Benutzers und die Überprüfung der Berechtigungen, während die SP die Anmeldeinformationen des Benutzers verarbeiten und den Zugriff auf die Anwendungen steuern.

Aktivierung vom SSO

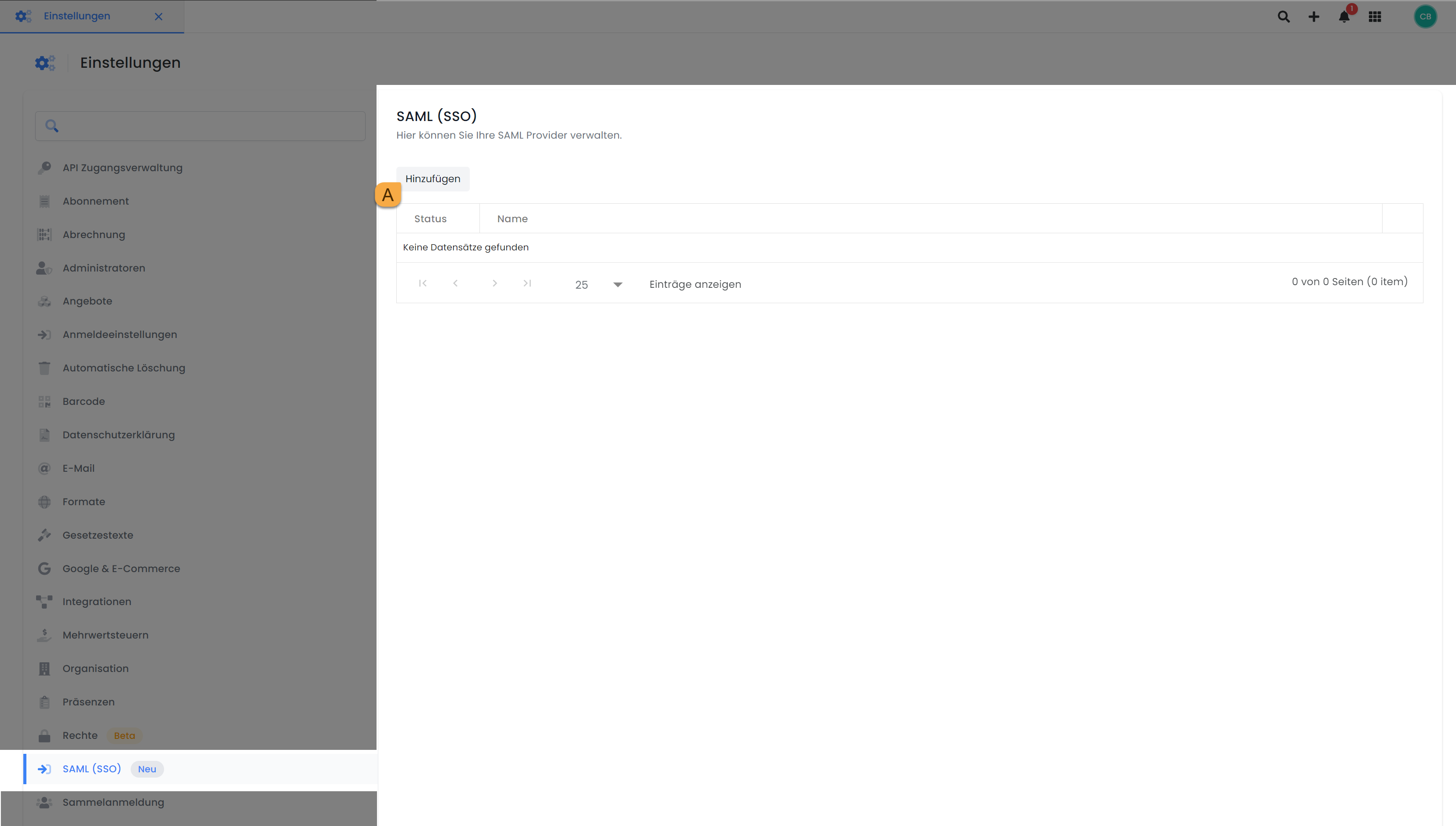

In den edoobox Einstellungen unter SAML (SSO) haben Sie die Möglichkeit einen Provider hinzuzufügen a .

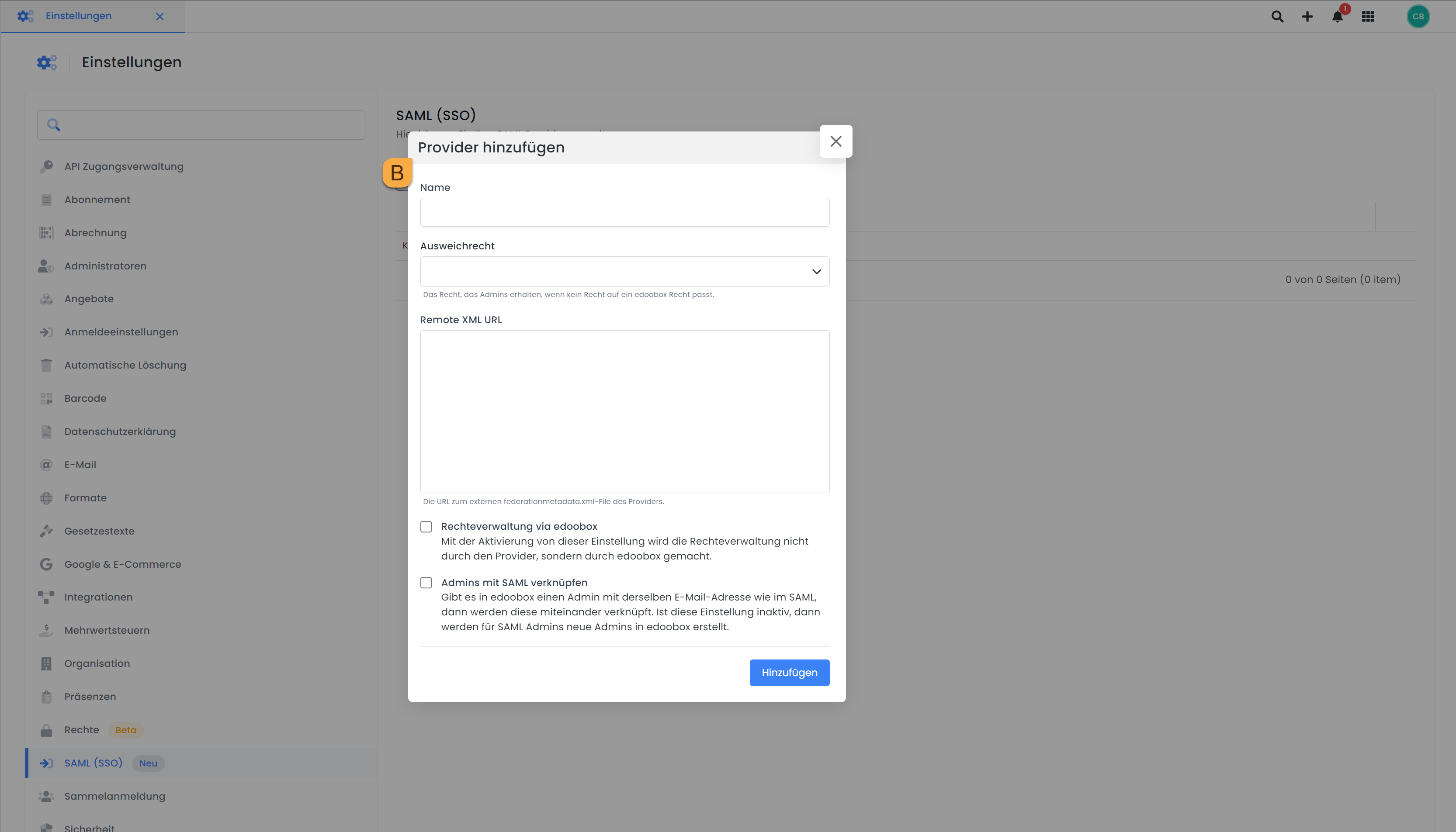

Provider Hinzufügen B

Name

Der Name, der als Bezeichnung für den Login-Button verwendet wird, könnte beispielsweise "SSO ihr Firmenname" lauten. Diese Benennung dient als klarer Hinweis für Nutzer, dass der Button für das Single Sign-On (SSO) mit Ihrer Firmenidentität verwendet wird. Dieser Name kann jederzeit angepasst werden.

Ausweichrechte

Wenn Sie die Rechteverwaltung nicht über den Authentifizierungsanbieter (Auth Provider) steuern möchten, können Sie das Ausweichrecht auf keine Rechte einstellen Epfehlung . Dies bedeutet, dass die Rechtevergabe nicht automatisch durch den Authentifizierungsdienst erfolgt, sondern durch edoobox konfiguriert wird.

Remote XML URL

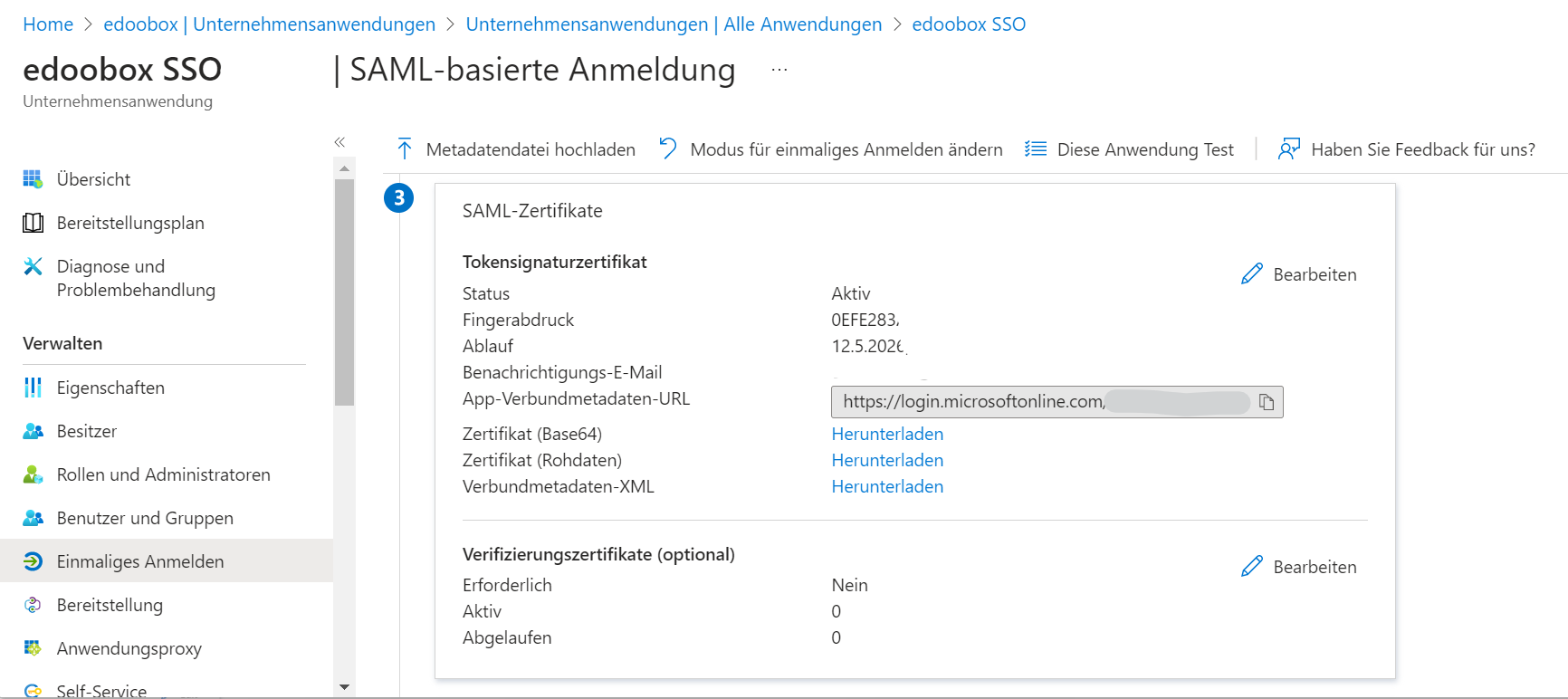

Bei Remote XML URL müssen Sie die externe federationmetadata.xml-File des Providers hinterlegen. Die APP Federation Metadata URL (App-Verbundmetadata-URL) finden Sie in Ihrem Microsoft Azure Konto.

Rechteverwaltung

Wenn Sie zuvor bei Ausweichrechte die Option keine Rechte ausgewählt haben, müssen Sie nun die Rechteverwaltung via edoobox aktivieren.

Admin verknüpfen

Wenn Sie die Option Admin verknüpfen auswählen Epfehlung , wird ein in edoobox hinterlegter Admin mit SAML verknüpft. Sobald sich diese Person über SAML anmeldet, werden diese Accounts automatisch miteinander verbunden. Dies erleichtert den Zugriffsprozess und stellt sicher, dass die richtigen Administrationsrechte sofort nach der Anmeldung über SAML zur Verfügung stehen.

Klicken Sie anschliessend auf «Hinzufügen», um den Provider hinzuzufügen.

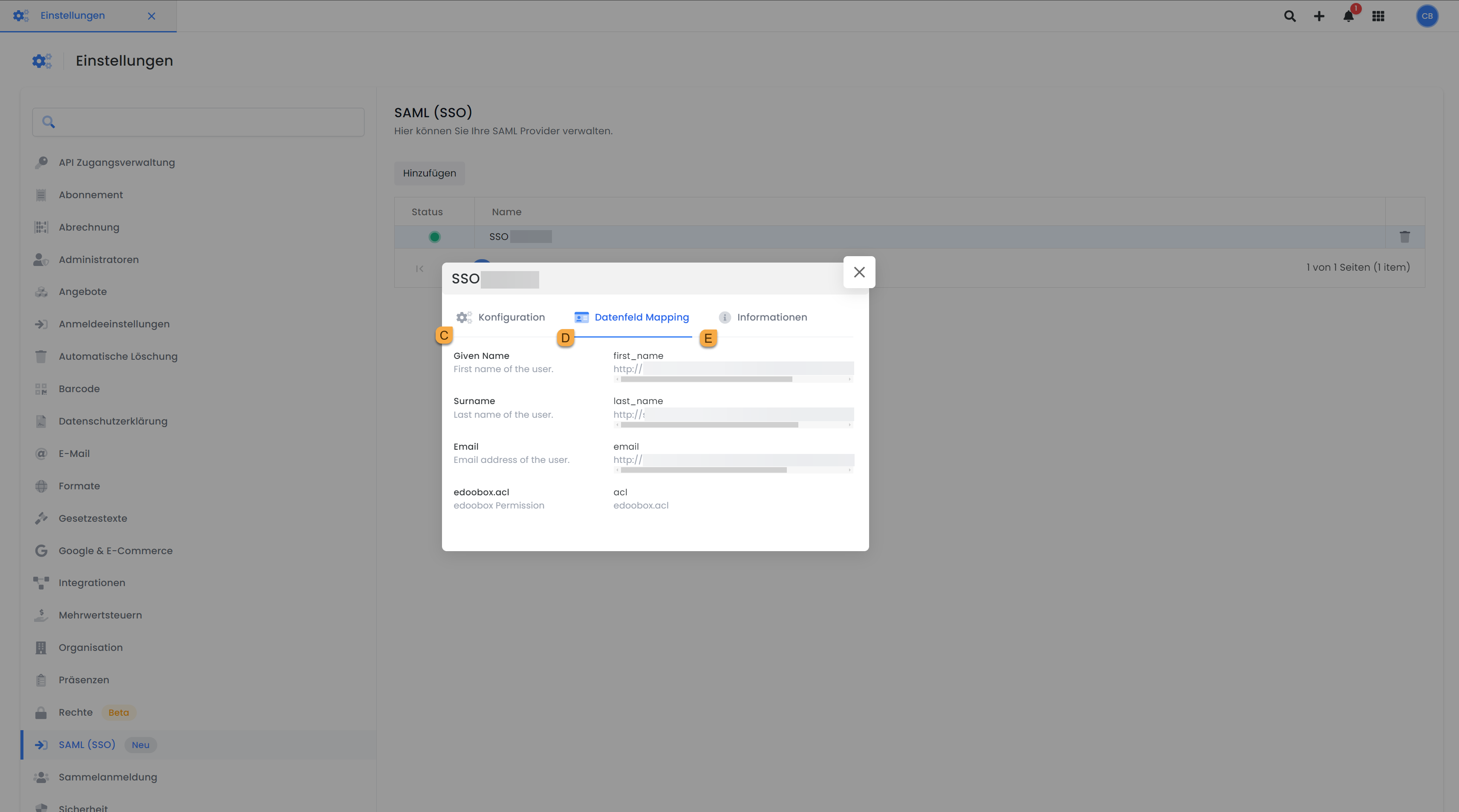

Öffnen Sie nun den hinterlegten Provider:

Sie erhalten eine Übersicht von den Daten, welche Sie zuvor eingegeben haben unter dem Punkt Konfiguration c .

Unter Datenfeld Mapping d , werden automatisch Vorname, Name, E-Mail und ACL Recht gemappt. Wenn Sie zusätzliche Datenfelder mappen möchten, haben Sie die Möglichkeit, dies über die API zu tun. Dort können Sie eigene Mappings konfigurieren.

In den Informationen e finden Sie Details, die direkt aus der URL extrahiert werden. Diese Daten lassen sich nicht ändern, es sei denn, Sie löschen den Provider und richten ihn neu ein. Es besteht die Möglichkeit, die Informationen als federationmetadata.xml herunterzuladen.

Prüfen Sie, ob das Login funktioniert, indem Sie sich unter den folgenden URLs anmelden:

Login-URL edoobox V1: https://app2.edoobox.com/login/sso/IHR-EDOOBOX-KÜRZEL/

Login-URL edoobox V2: https://app2.edoobox.com/ed-admin/pages/sso/IHR-EDOOBOX-KÜRZEL/

Es kann sein, dass Sie bei Klick auf den Anmelde-Button «SSO ihr Firmenname» eine Meldung erhalten, in welcher Sie darauf hingewiesen werden, dass Sie nicht angemeldet werden konnten. Falls dieses Fenster erscheint, müssen Sie die URL, welche im Fenster angezeigt wird als Identifier (Entity ID), bei Ihrem Provider (beispielsweise Azure) hinterlegen.

Hinweis: Redirect auf SSO

Ist ein Admin mit SSO angemeldet und meldet sich ab oder wird durch edoobox automatisch abgemeldet, dann wird der abgemeldete Admin automatisch zur SSO Login Seite geleitet und nicht zur normalen Login Seite. Damit dies funktioniert, muss sich der Admin zuvor einmal angemeldet haben.

Erweiterte Benutzerzuordnung und Inhaltssteuerung

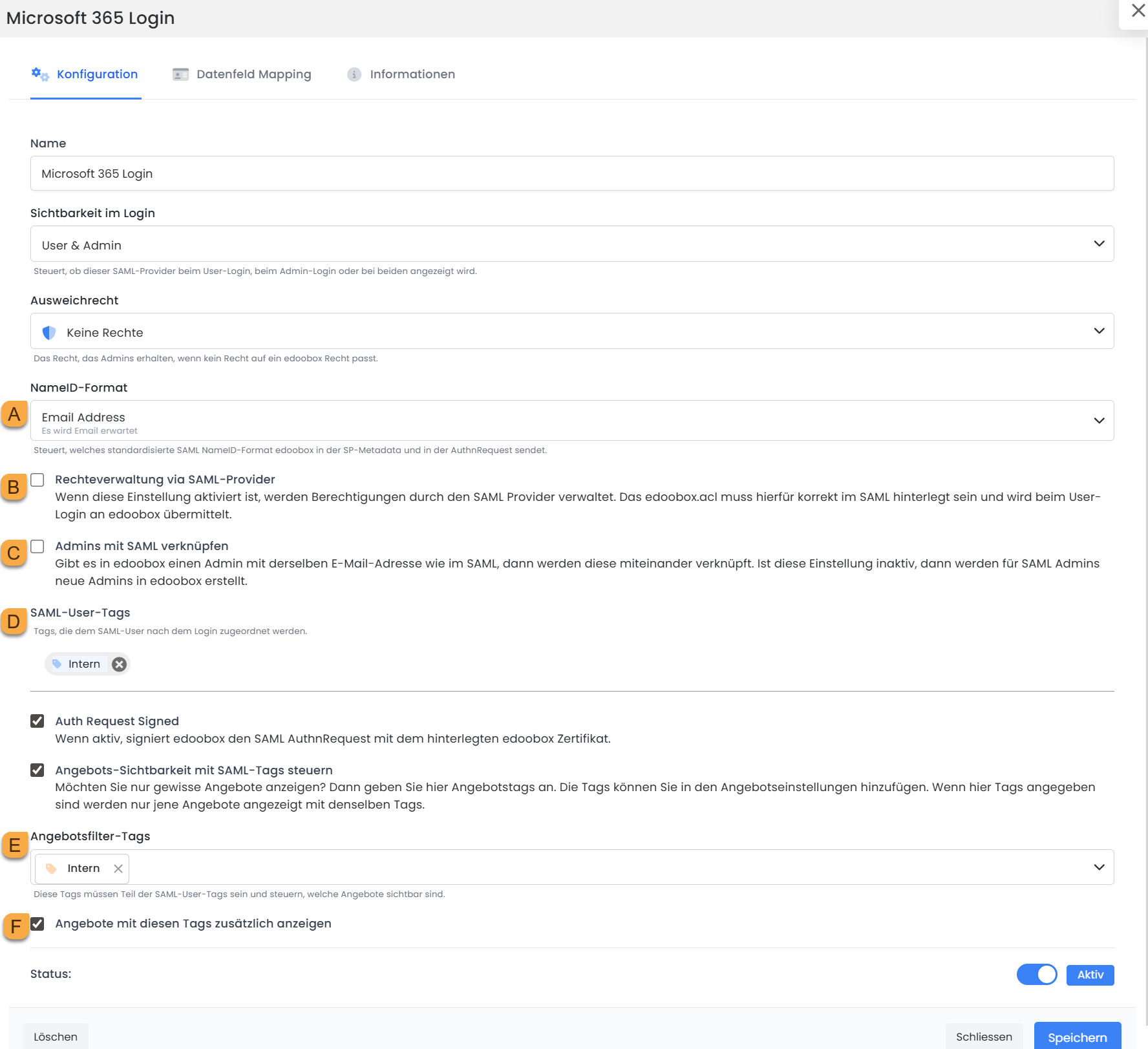

Name ID definieren A

Sie können festlegen, welche eindeutige Benutzerkennung verwendet wird (z. B. E-Mail-Adresse oder eine andere ID). Diese dient dazu, den Benutzer eindeutig zu identifizieren und wiederzuerkennen.

Rechteverwaltung

Rechte können vom SAML Provider übernommen werden oder in edoobox gepflegt werden. B

Die bestehenden Admins können mit dem SAML Provider verknüpft werden. C

Automatische Teilnehmer Tag-Zuweisung D

Beim Login wird einem Benutzer automatisch ein Tag (z. B. „intern“ oder „extern“) indirekt zugewiesen. Diese Zuweisung erfolgt im Hintergrund und ist für den Benutzer nicht sichtbar. Dadurch sieht der Benutzer nur noch die Inhalte und Kurse, die für diese Gruppe vorgesehen sind.

Steuerung von Inhalten über Tags E

Anhand dieser Tags können Sie definieren, welche Inhalte ein Benutzer sieht:

-

Benutzer sehen nur die Kurse und Inhalte, die ihrem zugewiesenen Tag entsprechen (z. B. nur für interne Gruppen)

-

Unterschiedliche Preisdarstellungen für verschiedene Benutzergruppen

-

Ein- oder Ausblenden von Inhalten und Informationen

-

Nur die Angebote mit dem Tag kann angezeigt werden oder das sonst öffentliche Angebot. F

SAML-Konfiguration mit Einstellungen zur Benutzerzuordnung und Inhaltssteuerung

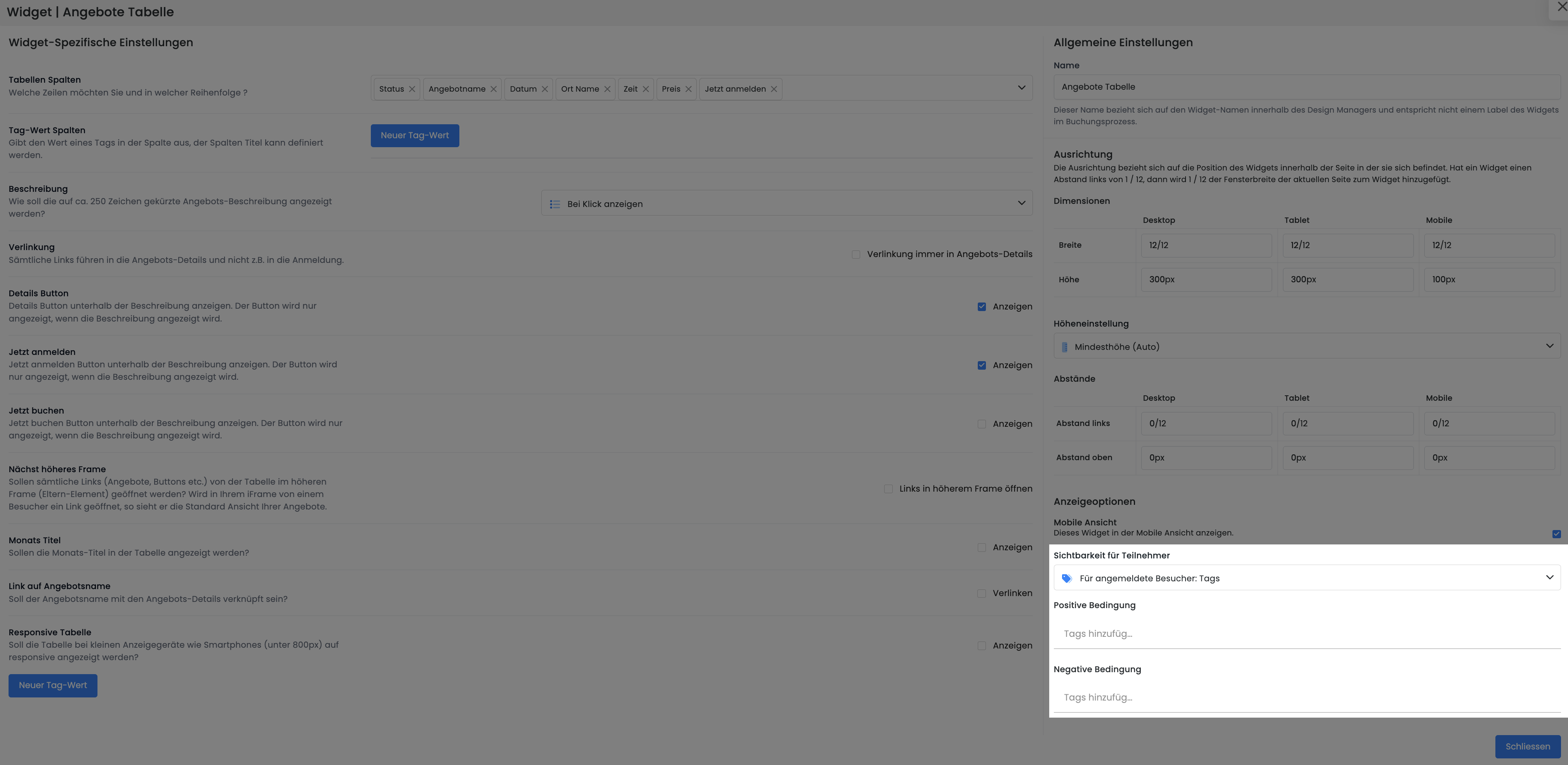

Verwendung im Design Manager

Im Design Manager können Sie für jedes Widget festlegen, für welche Benutzergruppen Inhalte sichtbar sind. Die Steuerung erfolgt über die Besuchertags der angemeldeten Benutzer. So können Inhalte gezielt für bestimmte Gruppen ein- oder ausgeblendet werden.

Möglichkeiten:

-

Anzeige eines Widgets nur für Benutzer mit einem bestimmten Tag (z. B. „intern“)

-

Unterschiedliche Inhalte je nach Benutzergruppe (z. B. Anzeige mit oder ohne Preis)

-

Einblendung zusätzlicher Hinweise für bestimmte Gruppen

Zusätzlich können diese Einstellungen auch auf einzelne Formularfelder angewendet werden. So können bestimmte Felder je nach Benutzergruppe ein- oder ausgeblendet werden.

Die Steuerung kann sowohl positiv als auch negativ erfolgen:

-

Positiv: Inhalt wird nur für eine definierte Gruppe angezeigt

-

Negativ: Inhalt wird für eine definierte Gruppe ausgeblendet

Beispiel: Interne Benutzer sehen eine Angebotstabelle ohne Preis sowie einen Hinweis zur internen Abrechnung. Externe Benutzer sehen dieselben Angebote mit Preis, jedoch ohne diesen Hinweis.

Verwandte Anleitungen

Stichwörter für diese Anleitung

SSO ¦ SAML ¦ APP Federation Metadata URL ¦ Provider ¦ Design Manager ¦ Tag