Single Sign On via SAML dans Microsoft Azure

Veuillez noter que : Limited 3

L'option d'utiliser SAML dans votre compte edoobox est disponible à partir de l'abonnement Limited 3 . Le support gratuit pour ce thème est limité. Si vous souhaitez une assistance plus étendue, nous vous proposons volontiers des services payants.

L'implémentation d'une solution d'authentification unique (SSO) basée sur SAML dans edoobox permet aux utilisateurs (Super Admins, Admins et Responsables*) de naviguer de manière transparente et sécurisée entre leur fournisseur d'identité (Microsoft Azure) et edoobox, sans avoir à se reconnecter à edoobox ou à utiliser un nouveau mot de passe à chaque fois. Cette intégration contribue à gagner du temps et à améliorer la sécurité des comptes utilisateurs.

Qu'est-ce que SAML ?

Avec SAML (Security Assertion Markup Language), le fournisseur d'identité (IdP) est un service de sécurité qui permet aux utilisateurs de se connecter à plusieurs applications avec un seul nom d'utilisateur et un seul mot de passe. L'IdP génère des informations d'identification sécurisées (SAML-Assertions) et les envoie aux fournisseurs de services (SP) qui fournissent les applications auxquelles l'utilisateur souhaite être connecté. L'IdP se charge d'authentifier l'utilisateur et de vérifier les autorisations, tandis que les SP traitent les informations d'identification de l'utilisateur et contrôlent l'accès aux applications.

1. créer une application d'entreprise dans Azure AD

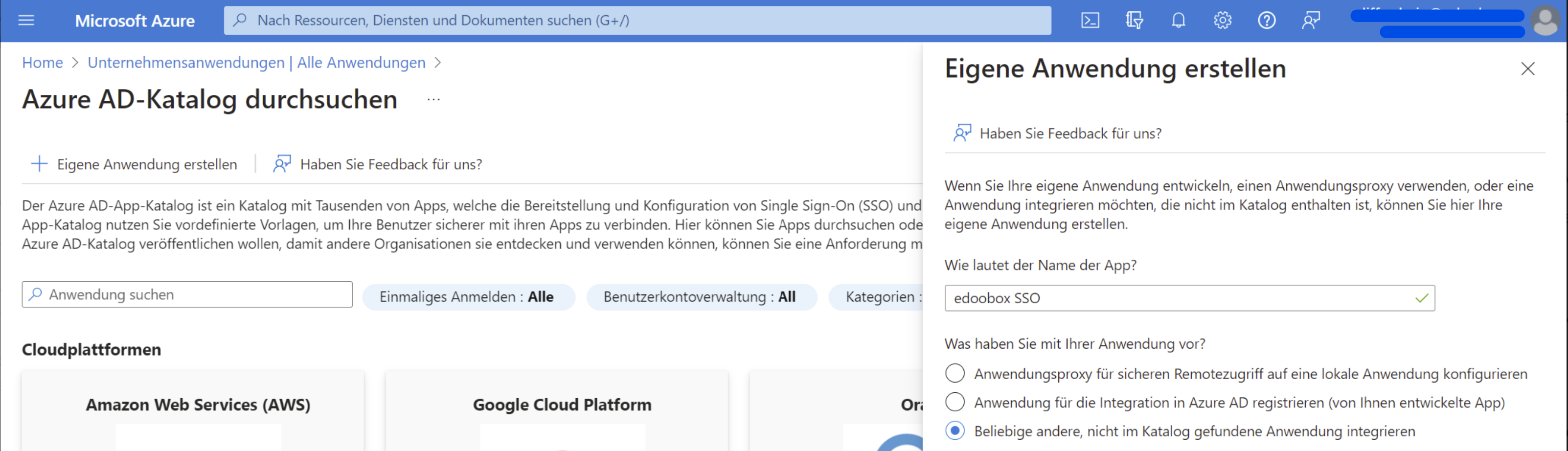

Créez une nouvelle application d'entreprise dans Azure AD. Pour ce faire, allez sur le portail Azure et sélectionnez "Applications d'entreprise". Cliquez sur "Créer votre propre application" et donnez un nom à l'application (par ex. edoobox SSO).

Créer sa propre application : Configurer une application d'entreprise dans Azure AD

2. configurer l'application

Konfigurieren Sie im Menü «Einmaliges Anmelden» die Einstellungen. Wählen Sie die SAML-Methode aus und geben Sie die folgenden Werte ein:

URL de réponse : Saisissez la valeur "https://app2.edoobox.com/v2/auth/saml/reply".

Identifiant (Entity ID) : Est défini à l'étape 5

Création de l'ID d'entité à utiliser comme URL XML distante

Optimisez les paramètres de l'application selon vos besoins. Ici, vous pouvez notamment configurer les directives de connexion ou définir des attributs personnalisés.

Facultatif : ajouter des attributs supplémentaires :

Si une adresse e-mail existe déjà, vous avez l'option de fusionner le nouvel utilisateur avec l'utilisateur existant ou de créer un nouvel utilisateur avec une autre adresse e-mail.

"allow_migration_user" : trueVous prévoyez de transmettre la LCA(recommandé) ? Dans ce cas, veuillez suivre les étapes facultatives 3 et 4 de ce guide et définir la valeur ici sur "true".

"allow_permission_acl" : true

Si vous ne souhaitez pas intégrer ACL, passez directement à l'étape 5 (activer/débloquer le SSO par edoobox) après c.S'il existe une connexion SAML active, le login classique d'edoobox peut être désactivé.

"allow_edoobox_login_when_connected" : true

Info : Qu'est-ce que edoobox ACL ?

edoobox ACL (Access Control List) peut être utilisé pour la gestion des autorisations des utilisateurs et chaque groupe d'utilisateurs peut se voir attribuer une valeur d'un droit edoobox. Si vous n'utilisez pas edoobox ACL, l'admin doit être saisi manuellement dans edoobox avec la même adresse e-mail et le droit avant que l'utilisateur puisse se connecter via SSO.

3. Définir des groupes de droits d'utilisateur edoobox ACL (optionnel)

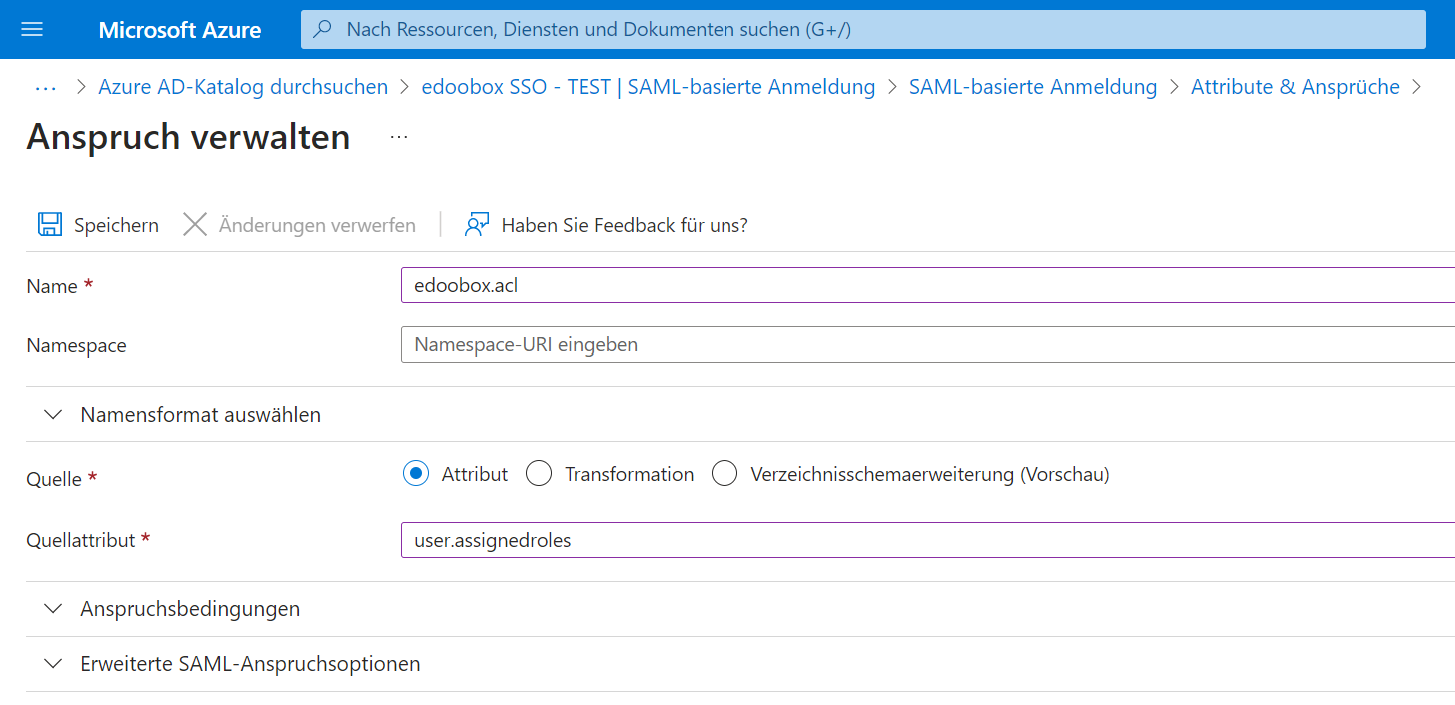

Nous recommandons en principe d'utiliser l'edoobox ACL pour contrôler les autorisations d'accès. Pour que nous recevions les autorisations de votre Azure AD, saisissez sous "Attributs" un nouveau "droit" avec le nom : "edoobox.acl" et l'attribut source "user.assignedroles".

Gérer la revendication : Saisir les groupes de droits d'utilisateur en tant qu'attribut

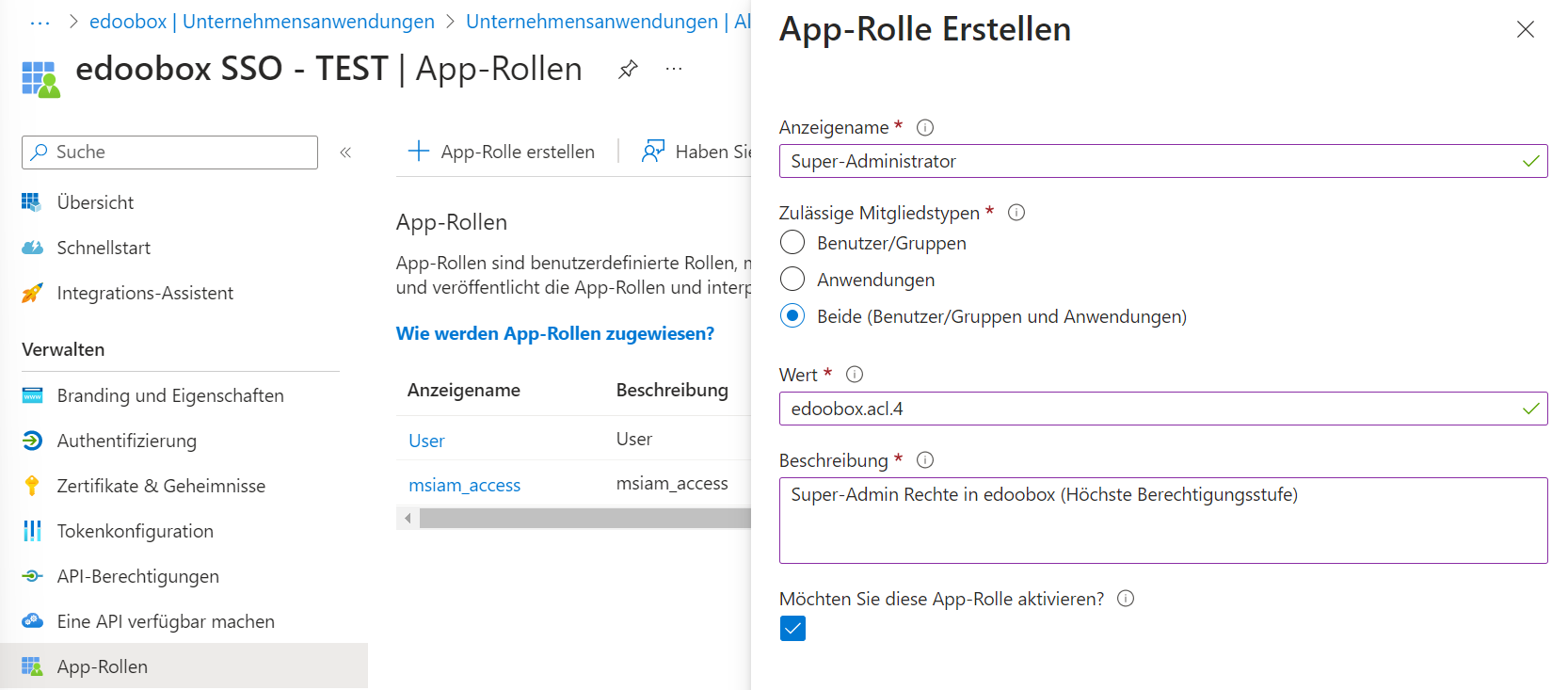

Pour les rôles d'app (edoobox.acl) dans Azure, suivez les étapes suivantes :

Wählen Sie im linken Menü den Punkt «App-Rollen» aus. Sollte dieser Menüpunkt nicht ersichtlich sein, wählen Sie im Menü «Benutzer und Gruppen» aus und klicken Sie auf den Link «Anwendungsregistrierung» welches Sie zur Seite bringt, auf der Sie die App-Rollen definieren können.

Créez un nouveau rôle en cliquant sur le bouton "Créer un nouveau rôle".

Saisissez un nom d'affichage et une valeur pour le rôle et enregistrez les 5 rôles.

Valeur : Nom d'affichageedoobox.acl.0: Aucun droitedoobox.acl.1: Utilisateur* (aucun droit)edoobox.acl.2: Responsableedoobox.acl.3: Administrateuredoobox.acl.4: Super-Admin

Créer un rôle d'application : saisir les rôles edoobox dans Azure

4. attribuer des droits ACL aux groupes et aux utilisateurs edoobox (facultatif)

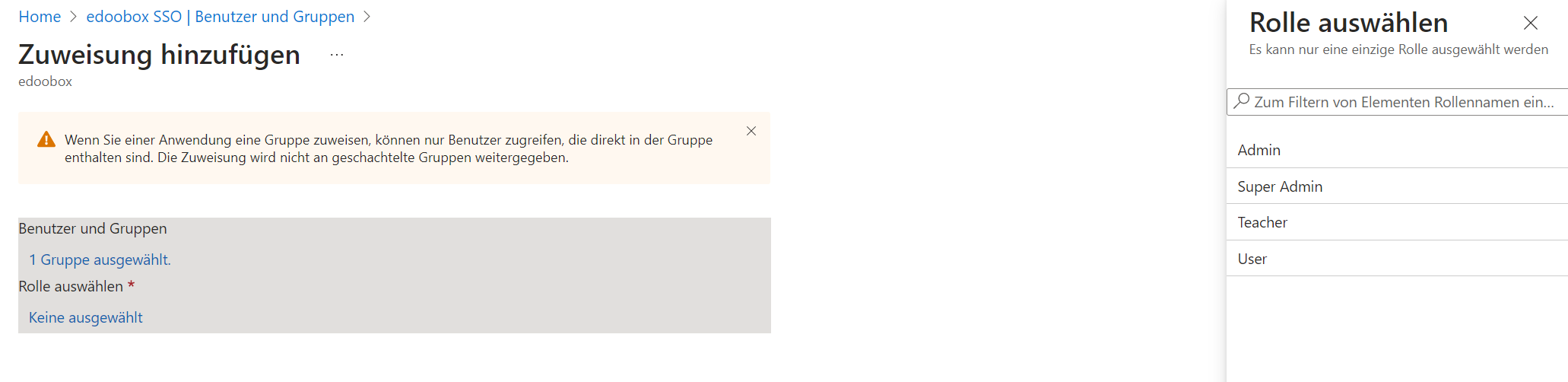

Naviguez ensuite à nouveau vers le portail Azure et sélectionnez "Applications d'entreprise" créées et choisissez "Utilisateurs et groupes" dans le menu de gauche.

Cliquez sur le bouton "Ajouter un utilisateur/groupe".

Saisissez les informations nécessaires pour l'objet utilisateur ou groupe, comme le nom, l'adresse e-mail ou le nom du groupe.

Ajoutez des utilisateurs ou des groupes à votre application Enterprise en attribuant les utilisateurs ou les groupes.

Sélectionnez le rôle que vous souhaitez attribuer à l'utilisateur ou au groupe et cliquez sur "Attribuer".

Sélectionner le rôle : Attribuer des groupes aux droits créés

5. activer le SSO dans edoobox

La documentation suivante explique exactement comment procéder à l'activation : Activer l'authentification unique via SAML dans edoobox

6. activation du SSO

Vérifiez si le login fonctionne en vous connectant aux URL suivantes :

URL de connexion edoobox V1 : https://app2.edoobox.com/login/sso/IHR-EDOOBOX-KÜRZEL/

URL de connexion edoobox V2 : https://app2.edoobox.com/ed-admin/pages/sso/IHR-EDOOBOX-KÜRZEL/

Remarque : redirection vers SSO

Si un admin est connecté avec SSO et se déconnecte ou est automatiquement déconnecté par edoobox, l'admin déconnecté est automatiquement dirigé vers la page de connexion SSO et non vers la page de connexion normale. Pour que cela fonctionne, l'admin doit s'être connecté au préalable.

Tutoriels associés

Mots-clés pour ce guide

SSO ¦ SAML ¦ Application d'entreprise ¦ Azure AD